云安全解決方案 構(gòu)建可靠的應(yīng)用軟件服務(wù)新生態(tài)

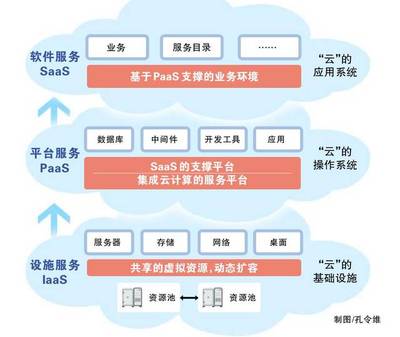

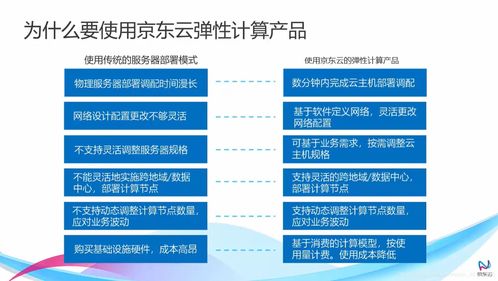

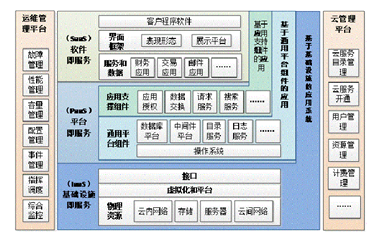

隨著云計算技術(shù)的迅猛發(fā)展,越來越多的企業(yè)和組織將應(yīng)用軟件服務(wù)遷移至云端,以享受彈性擴(kuò)展、成本優(yōu)化和便捷管理帶來的紅利。這一轉(zhuǎn)型也帶來了全新的安全挑戰(zhàn)。如何確保云端應(yīng)用軟件服務(wù)的機(jī)密性、完整性與可用性,已成為企業(yè)和云服務(wù)提供商共同關(guān)注的核心議題。本文將探討針對應(yīng)用軟件服務(wù)的云安全解決方案,旨在為構(gòu)建一個安全、可信的云端應(yīng)用生態(tài)提供參考。

一、 云端應(yīng)用軟件服務(wù)面臨的主要安全威脅

在云環(huán)境中,應(yīng)用軟件服務(wù)的安全邊界變得模糊,傳統(tǒng)基于網(wǎng)絡(luò)邊界的防護(hù)模型面臨失效風(fēng)險。主要威脅包括:

- 數(shù)據(jù)泄露與非法訪問:多租戶環(huán)境下的數(shù)據(jù)隔離失效、API接口漏洞、配置錯誤等都可能導(dǎo)致敏感數(shù)據(jù)被未授權(quán)訪問或竊取。

- 應(yīng)用層攻擊:針對Web應(yīng)用和API的注入攻擊、跨站腳本(XSS)、跨站請求偽造(CSRF)等傳統(tǒng)威脅在云環(huán)境中依然活躍且危害更大。

- 供應(yīng)鏈安全風(fēng)險:應(yīng)用依賴的第三方庫、開源組件、容器鏡像等可能包含已知或未知漏洞,成為攻擊入口。

- 身份與訪問管理(IAM)風(fēng)險:過度寬松的權(quán)限配置、憑證泄露、缺乏精細(xì)化訪問控制,使得內(nèi)部威脅和外部攻擊有機(jī)可乘。

- 合規(guī)性挑戰(zhàn):數(shù)據(jù)存儲在云端,可能涉及不同地域的法律法規(guī)(如GDPR、等保2.0),滿足合規(guī)要求變得復(fù)雜。

二、 構(gòu)建縱深防御的云應(yīng)用安全解決方案

應(yīng)對上述挑戰(zhàn),需要一套覆蓋應(yīng)用生命周期、整合多種技術(shù)與管理措施的縱深防御解決方案。

1. 安全設(shè)計與開發(fā)(DevSecOps)

將安全能力左移,融入應(yīng)用軟件的開發(fā)與部署流程。具體包括:

- 安全編碼規(guī)范與培訓(xùn):減少因開發(fā)人員疏忽引入的漏洞。

- 自動化安全測試:在CI/CD流水線中集成靜態(tài)應(yīng)用安全測試(SAST)、動態(tài)應(yīng)用安全測試(DAST)和軟件成分分析(SCA),及早發(fā)現(xiàn)代碼和依賴組件中的安全問題。

- 基礎(chǔ)設(shè)施即代碼(IaC)安全掃描:確保部署模板(如Terraform, CloudFormation)的配置符合安全基線。

2. 運(yùn)行時應(yīng)用保護(hù)

在應(yīng)用部署和運(yùn)行階段,提供持續(xù)的保護(hù):

- Web應(yīng)用防火墻(WAF)與API安全網(wǎng)關(guān):部署在應(yīng)用前端,精準(zhǔn)識別和攔截惡意流量,防御OWASP Top 10等常見攻擊。

- 運(yùn)行時應(yīng)用自我保護(hù)(RASP):將保護(hù)引擎內(nèi)嵌于應(yīng)用運(yùn)行時環(huán)境中,從內(nèi)部監(jiān)控和阻斷攻擊行為,對零日漏洞攻擊有較好防護(hù)效果。

- 微服務(wù)與容器安全:采用服務(wù)網(wǎng)格(如Istio)實施細(xì)粒度的服務(wù)間通信策略,并對容器鏡像、運(yùn)行時行為進(jìn)行持續(xù)安全監(jiān)控。

3. 數(shù)據(jù)安全與加密

確保應(yīng)用數(shù)據(jù)在傳輸、存儲和處理過程中的安全:

- 端到端加密:對敏感數(shù)據(jù)在客戶端即進(jìn)行加密,確保即使在傳輸和云存儲過程中,服務(wù)提供商也無法窺探數(shù)據(jù)內(nèi)容。

- 密鑰生命周期管理:使用云服務(wù)商提供的密鑰管理服務(wù)(如AWS KMS, Azure Key Vault)或自建HSM,安全地生成、存儲、輪換和使用加密密鑰。

- 數(shù)據(jù)分類與脫敏:對數(shù)據(jù)進(jìn)行分類分級,對非生產(chǎn)環(huán)境(如測試、開發(fā))使用的數(shù)據(jù)實施脫敏處理。

4. 身份與訪問管理(IAM)的精細(xì)化控制

貫徹最小權(quán)限原則,實現(xiàn)精準(zhǔn)的訪問控制:

- 基于角色的訪問控制(RBAC)與屬性基訪問控制(ABAC):根據(jù)用戶角色、資源屬性、環(huán)境上下文等動態(tài)授權(quán)。

- 多因素認(rèn)證(MFA):對關(guān)鍵操作和管理員訪問強(qiáng)制啟用MFA,提升賬戶安全性。

- 零信任網(wǎng)絡(luò)訪問(ZTNA):摒棄傳統(tǒng)邊界信任,對每一次訪問請求進(jìn)行嚴(yán)格的身份驗證和授權(quán),無論請求來自內(nèi)部還是外部網(wǎng)絡(luò)。

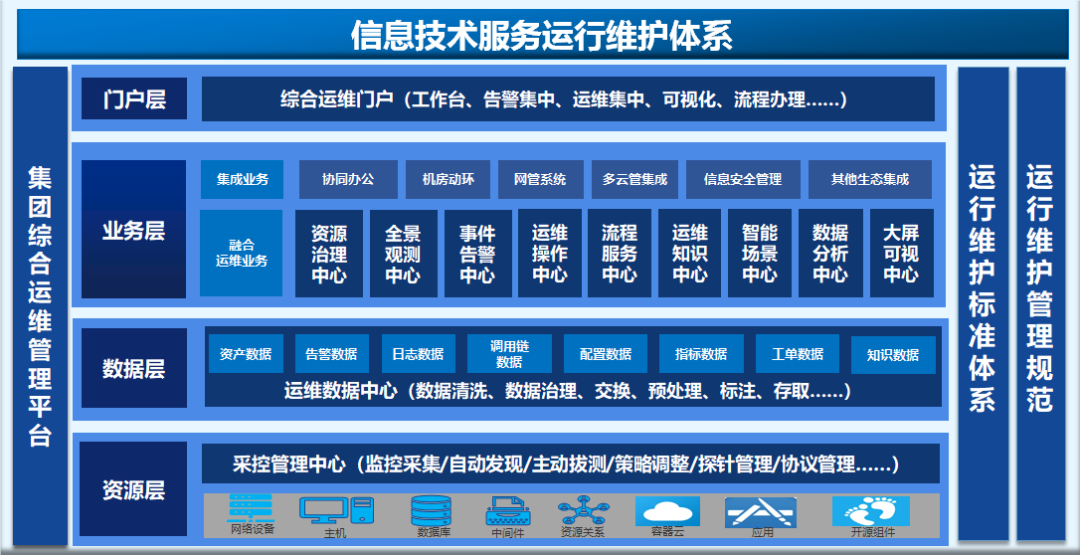

5. 持續(xù)的監(jiān)控、審計與響應(yīng)

建立可見性,并能夠快速應(yīng)對安全事件:

- 統(tǒng)一的安全信息與事件管理(SIEM):集中收集和分析來自應(yīng)用、網(wǎng)絡(luò)、主機(jī)、云平臺本身的海量日志,進(jìn)行關(guān)聯(lián)分析,發(fā)現(xiàn)異常行為。

- 云安全態(tài)勢管理(CSPM):持續(xù)監(jiān)控云資源配置是否符合安全策略與合規(guī)要求,自動修復(fù)配置漂移。

- 擴(kuò)展檢測與響應(yīng)(XDR):整合多層面安全數(shù)據(jù),提供更高級別的威脅檢測、調(diào)查和響應(yīng)自動化能力。

三、 選擇與實施建議

企業(yè)在選擇云安全解決方案時,應(yīng)結(jié)合自身應(yīng)用架構(gòu)(如單體、微服務(wù))、云部署模式(公有云、私有云、混合云)和合規(guī)要求進(jìn)行綜合考量。建議:

- 采用“云原生”安全工具:優(yōu)先選擇云服務(wù)商原生提供的或與云平臺深度集成的安全服務(wù),以實現(xiàn)更好的自動化與可管理性。

- 建立共享責(zé)任模型:清晰界定云服務(wù)商與企業(yè)自身的安全責(zé)任邊界,通常云服務(wù)商負(fù)責(zé)“云本身的安全”(如基礎(chǔ)設(shè)施),而企業(yè)負(fù)責(zé)“云中的安全”(如應(yīng)用、數(shù)據(jù)、身份)。

- 培養(yǎng)安全文化:技術(shù)手段需與人員意識和流程相結(jié)合,定期對開發(fā)和運(yùn)維團(tuán)隊進(jìn)行安全培訓(xùn),將安全內(nèi)化為企業(yè)文化的一部分。

云環(huán)境下的應(yīng)用軟件服務(wù)安全是一個動態(tài)、系統(tǒng)的工程。沒有一勞永逸的“銀彈”,它需要企業(yè)將安全思維貫穿于應(yīng)用的設(shè)計、開發(fā)、部署、運(yùn)行和迭代的全過程。通過采納上述集成的云安全解決方案,企業(yè)不僅能夠有效抵御現(xiàn)有威脅,更能建立起適應(yīng)未來變化的安全韌性,從而在享受云計算敏捷性與效率優(yōu)勢的確保業(yè)務(wù)的核心資產(chǎn)——應(yīng)用與數(shù)據(jù)——得到堅實可靠的保護(hù),最終贏得客戶與市場的持久信任。

如若轉(zhuǎn)載,請注明出處:http://m.mq18.cn/product/79.html

更新時間:2026-04-18 00:21:35